近日,国外安全团队发现了SaltStack的2个高危漏洞,已经有攻击者利用此漏洞入侵了多家国内的甲方厂商。

SaltStack介绍

SaltStack是一款Python开发的开源配置管理工具,可用来发现、监控、响应、协调、自动化管理本地、混合、云和IOT资产,是运维人员提高工作效率、规范业务配置、操作的管理系统。

漏洞描述

两个安全漏洞简单描述:

CVE-2020-11651,认证绕过漏洞,攻击者可构造恶意请求,绕过 Salt Master 的验证逻辑,调用相关未授权函数,实现远程命令执行;

CVE-2020-11652,目录遍历漏洞,攻击者可构造恶意请求,读、写服务器上任意文件,获取系统敏感信息。

影响版本

SaltStack Salt < 2019.2.4

SaltStack Salt < 300.2

安全版本

2019.2.4

3000.2

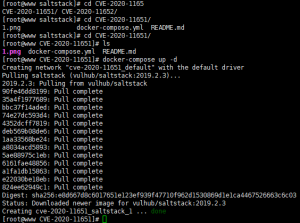

漏洞复现

明嘉信靶机操作系统CentOS 8.0,从Docker官方镜像市场下载 SaltStack 漏洞版本

靶机IP地址10.0.0.200

Kali下攻击靶机

修复方案:

1、将SaltStack升级至安全版本以上,升级前建议做好快照备份;

2、设置SaltStack为自动更新,及时获取相应补丁;

3、将Salt Master默认监听端口(默认4505 和 4506)设置为禁止对公网开放,或仅对可信对象开放。

Fix CVE-2020-11651

https://github.com/saltstack/salt/commit/a67d76b15615983d467ed81371b38b4a17e4f3b7

Fix CVE-2020-11652

https://github.com/saltstack/salt/commit/d5801df94b05158dc8e48c5e6912b065044720f3

最新修复后的版本:

https://github.com/saltstack/salt/releases/tag/v3000.2

https://github.com/saltstack/salt/releases/tag/v2019.2.4

其它建议:

Master的配置文件中interface项绑定本机的内网IP

维护iptables规则,只允许指定的机器访问Master的4506端口

参考官网的整体安全建议:

https://docs.saltstack.com/en/master/topics/hardening.html

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营