什么是红蓝对抗?

“红蓝对抗”最早起源于古罗马军队,在沙盘中用红色和蓝色来代表敌人和自己,他们认为蓝色代表勇敢和忠诚,红色代表血腥和暴力,所以选择用蓝色代表自己。

在中国,由于传统习俗与文化因素,一般将红色代表自己,称为“红军”或者“红方”;将蓝色代表假想敌,称为“蓝军”或者“蓝方”。

在军事领域,演习是专指军队进行大规模的实兵演习,演习中通常分为红军、蓝军。演习多以红军守、蓝军进攻为主。

类似于军事领域的红蓝军对抗,在网络安全中,红蓝军对抗则是一方扮演黑客(红军),一方扮演防御者(蓝军)。

在国际上进行渗透攻击的团队经常称做红队(Red Team),防守队伍称为蓝队(Blue Team)。

蜜罐系统

蜜罐(Honeypot)从技术本质上是一种对攻击方进行欺骗的技术,通过布置一些作为诱饵的主机、网络服务或者信息,诱使攻击方对它们实施攻击。

从而可以对攻击行为进行捕获和分析,了解攻击方所使用的工具与方法,推测攻击意图和动机,能够让防御方清晰地了解他们所面对的安全威胁,并通过技术和管理手段来增强实际系统的安全防护能力。

这次我们介绍一个免费开源的优秀蜜罐系统。

介绍

HFish 是一款基于 Golang 开发的跨平台蜜罐平台,为了企业安全做出了精心的打造。

多功能: 不仅仅支持 HTTP(S) 蜜罐,还支持 SSH、SFTP、Redis、Mysql、FTP、Telnet、暗网等;

扩展性: 提供API接口,使用者可以随意扩展蜜罐模块 ( WEB、PC、APP );

便捷性: 使用Golang开发,使用者可以在 Win + Mac + Linux 上快速部署一套蜜罐平台。

部署环境:

CentOS7

公网IP地址 日本

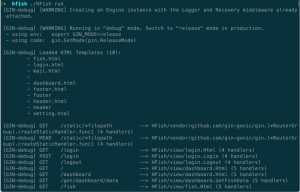

启动服务:

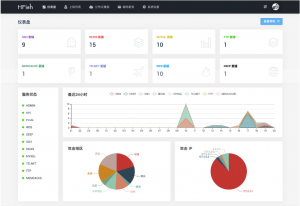

仪表盘:

态势感知:

攻击列表:

分布式集群:

蜜罐系统于早上8点部署在日本的VPS,到目前11点30为止,从攻击列表可以看出,短短几个小时时间,基本上时时刻刻都在遭受扫描,爆破攻击,这就是目前的网络安全现状,攻击无处不在。

如果在护网期间,蓝队将其部署在内网,一方面吸引攻击,另一方面可以迅速定位沦陷主机(利用反向思维,红队在攻陷一台服务器以后必定要用该机器作为跳板机攻击内网,这个时候如果蜜罐系统有攻击日志,就可以定位到哪一台服务器已经沦陷了)剩下的就是溯源防御了。

本文内容系原创,如需转载,请务必注明出处。

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营