3月底,安全人员公开了Spring Core Java框架中的一个0 day安全漏洞——Spring4Shell。该漏洞是由于传递的参数的不安全反序列化引发的,攻击者利用该漏洞可以在应用中实现远程代码执行,从而使攻击者能够完全控制受感染的设备。

Spring4Shell漏洞允许攻击者将Mirai样本下载到 ‘/tmp’ 文件夹,并在使用’chmod ‘ 更改权限后执行它们。2021年12月,Log4Shell漏洞爆发,与此同时,包括 Mirai 和 Kinsing 在内的多个僵尸网络随即利用该漏洞入侵互联网上易受攻击的服务器。

Mirai 恶意软件作者与日本动漫角色AnnaNishikinomiya昵称同名,而Mirai的日语意思为“未来”,是一种Linux系统的恶意软件,通过感染那些存在漏洞或内置有默认密码的IoT设备,像“寄生虫”一样藏在设备中,并将它们连接到一个被感染设备组成的网络中,也就是我们常说的僵尸网络。

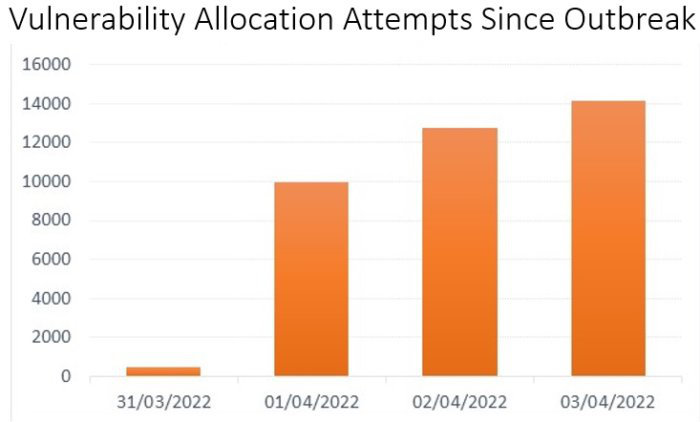

根据CheckPoint的遥测数据,全球受到Spring4Shell零日漏洞影响的组织中,大约有六分之一已经成为攻击者的目标。最初的漏洞利用尝试发生在Spring4Shell零日漏洞(跟踪为CVE-2022-22965)和相关漏洞利用代码披露后的前四天。

Check Point表示,仅在过去一个周末就检测到了37000次Spring4Shell攻击(下图):

受影响最大的行业是软件供应商,占总数的28%,因为它们是供应链攻击的理想对象。这表明对存在Spring4Shell漏洞的系统的恶意攻击努力正在顺利进行,攻击者仍然能够利用未打补丁的系统。

缓解措施

Spring4Shell(CVE-2022-22965)影响在JDK 9+上运行的Spring MVC和Spring WebFlux应用程序,因此所有Java Spring部署都应被视为潜在的攻击目标。

Spring官方发布了Spring Framework 5.3.18和5.2.2版本,以及Spring Boot 2.5.12,成功解决了RCE远程代码执行问题。因此,强烈建议升级到这些版本或更高版本。

此外,系统管理员还应关注Spring Cloud Function和Spring Cloud Gateway中的CVE-2022-22963和CVE-2022-22947远程代码执行漏洞。针对这些漏洞的PoC已经被公布。

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营

湖北等级保护测评,湖北等保测评,湖北省公安厅推荐资质测评机构|武汉明嘉信技术有限公司,数据安全,安全运营